比特币赎金安全漏洞如何修补?需追踪技术与防御协同

比特币赎金安全漏洞的修补需结合追踪技术升级与多层次防御体系,主要通过区块链监控工具迭代、抗量子加密落地、政企协作强化实现追踪能力提升,同时从企业安全架构、用户防护策略及法律政策三方面构建漏洞修补机制。

背景与挑战:勒索攻击与区块链匿名性的双重压力

2025年全球勒索软件攻击同比增长37%,其中70%要求以比特币支付赎金(Cybersecurity Ventures数据)。比特币交易的公开透明性与地址匿名性形成矛盾:攻击者可通过混币服务(如Tornado Cash)或跨链桥转移资金,利用区块链不可逆特性逃避追踪,导致受害者支付后资金难以追回。这一漏洞的核心在于匿名性滥用与跨链资金追踪障碍,推动追踪技术与修补方案的协同升级。

追踪技术升级:从AI监控到量子防御

1. 区块链监控工具:AI驱动与多链整合

新一代追踪技术以智能分析与跨链协同为核心。Chainalysis、Elliptic等平台通过机器学习模型识别可疑交易模式,如高频小额转账、混币服务使用痕迹,实时标记高风险地址(Investopedia 2025金融科技预测)。同时,工具已支持跨链追踪(如BTC→ETH→稳定币),整合多链数据构建完整资金流向图谱,破解攻击者“链上跳转”规避策略。

2. 抗量子计算加密:防御未来威胁

量子计算机对椭圆曲线加密(ECDSA)的潜在破解风险,推动比特币协议向后量子密码学(PQC) 升级。2025年NIST正式标准化CRYSTALS-Kyber/Dilithium算法,比特币可能逐步引入抗量子签名机制,确保即使在量子时代,交易签名仍无法被破解(Forbes量子安全分析),从底层协议加固交易安全性。

3. 政企协作:全球数据共享网络

国际层面,美国财政部OFAC将制裁名单实时嵌入区块链监控系统,欧盟“区块链安全联盟”共享勒索攻击IP和钱包地址数据库。这种公私部门联动使可疑地址识别效率提升40%,2025年6月某跨国企业遭REvil攻击时,AI监控系统依托共享数据库15秒内标记可疑地址,最终冻结1200 BTC赎金,追回损失超90%。

漏洞修补:从技术防御到制度约束

1. 企业端:架构重构与资金隔离

- 零信任架构(ZTA):针对微软SharePoint等办公软件漏洞(WSJ 2025年7月报道),企业需采用最小权限访问控制,限制勒索软件横向渗透;

- 冷钱包应急储备:关键机构预留离线冷钱包地址,既满足赎金支付应急需求,又避免热钱包被劫持风险;

- 多签与时间锁:通过2/3阈值多重签名降低私钥泄露风险,设定交易延迟确认时间(如48小时),为安全团队争取响应窗口。

2. 用户端:工具升级与意识强化

普通用户需依赖技术工具与行为规范双重防护:使用支持时间锁的多签钱包(如Coinbase Wallet 2025版),定期进行勒索攻击模拟演练,提升对钓鱼邮件、恶意链接的识别能力。数据显示,经过演练的企业员工漏洞点击率可降低62%(IBM安全报告)。

3. 法律政策:从被动应对到主动阻断

- 赎金支付立法:澳大利亚等国已禁止向勒索组织支付加密货币,倒逼企业优先投资备份系统与网络安全保险;

- 混币服务监管:要求混币平台实施KYC/AML审查,2025年欧盟“区块链安全联盟”已将13个未合规混币服务列入制裁清单,切断非法资金清洗渠道。

最新动态与未来方向

2025年Q3技术突破显示:Chainalysis推出“实时威胁情报API”,将可疑交易标记延迟缩短至15秒;比特币核心开发者正讨论升级Taproot协议,在增强地址隐私性的同时保留监管审计接口。长期来看,抗量子加密普及与全球威胁情报网络将成为关键——NIST推动的CRYSTALS-Kyber算法标准化已启动,比特币协议或于2026年完成抗量子签名机制试点,从底层消除量子破解风险。

建议行动项

- 短期(0-3个月):企业需更新区块链分析工具至2025版,接入国际威胁情报共享网络;对远程代码执行(RCE)漏洞进行紧急修复;

- 长期(6-12个月):关键机构应部署抗量子加密模块,参与NIST PQC算法兼容性测试;行业协会需制定“赎金支付伦理指南”,平衡合规与业务连续性需求。

比特币赎金漏洞的修补本质是技术升级与制度协同的结合——唯有追踪能力、防御体系、法律约束形成闭环,才能从根本上遏制勒索攻击的经济驱动力。

相关推荐

猜你喜欢

-

比特币与黄金的价值储存属性对比:潜力与挑战

本文深入分析了比特币作为新型价值储存手段的理论基础与实践挑战,通过与黄金和法币的多维度对比,探讨其在全球金融体系中的潜在地位与未来发展路径。

2025-07-15 -

比特币永久丢失现状分析:私钥管理与稀缺性挑战

文章分析了比特币因私钥丢失、硬件损坏和继承问题导致的永久性流失现状,探讨了约13%-18%比特币已无法找回对市场稀缺性的影响,并评估了技术找回方案的可行性及数字资产管理未来趋势。

2025-07-15 -

Schnorr签名对比特币数字签名机制的革新与未来影响

本文深入分析了比特币当前采用的ECDSA数字签名机制的技术原理与局限性,重点探讨了Schnorr签名作为升级方案的技术优势,包括签名聚合带来的效率提升和隐私增强,以及其对智能合约、闪电网络等未来发展的推动作用。

2025-07-15 -

比特币主流化进程加速:机构推动与挑战并存

花旗银行报告指出比特币正从边缘资产向主流投资标的过渡,机构资金流入、企业配置和衍生品市场扩容成为关键驱动力,但同时也面临监管、ESG等挑战。

2025-07-15 -

比特币Taproot升级:技术革新如何重塑网络性能与市场格局

本文深度解析比特币Taproot升级的三大核心技术特性,包括Schnorr签名、MAST和Tapscript,探讨其对网络隐私性、可扩展性和智能合约能力的提升,并分析技术升级与资产估值的关联机制及市场影响。

2025-07-15 -

比特币主流化进程:从极客实验到全球支付工具的演进

本文探讨比特币从技术实验到主流支付工具的转变历程,分析Twitter、PayPal等企业实践案例,揭示其规模化应用面临的波动性、扩展性等核心挑战,展望未来支付领域发展潜力。

2025-07-16 -

比特币脚本机制与交易类型全解析

本文深入解析比特币作为可编程货币的核心机制,详细阐述P2PK、P2PKH、P2SH等交易类型的脚本结构与验证流程,并探讨SegWit升级带来的技术革新与未来发展方向。

2025-07-16 -

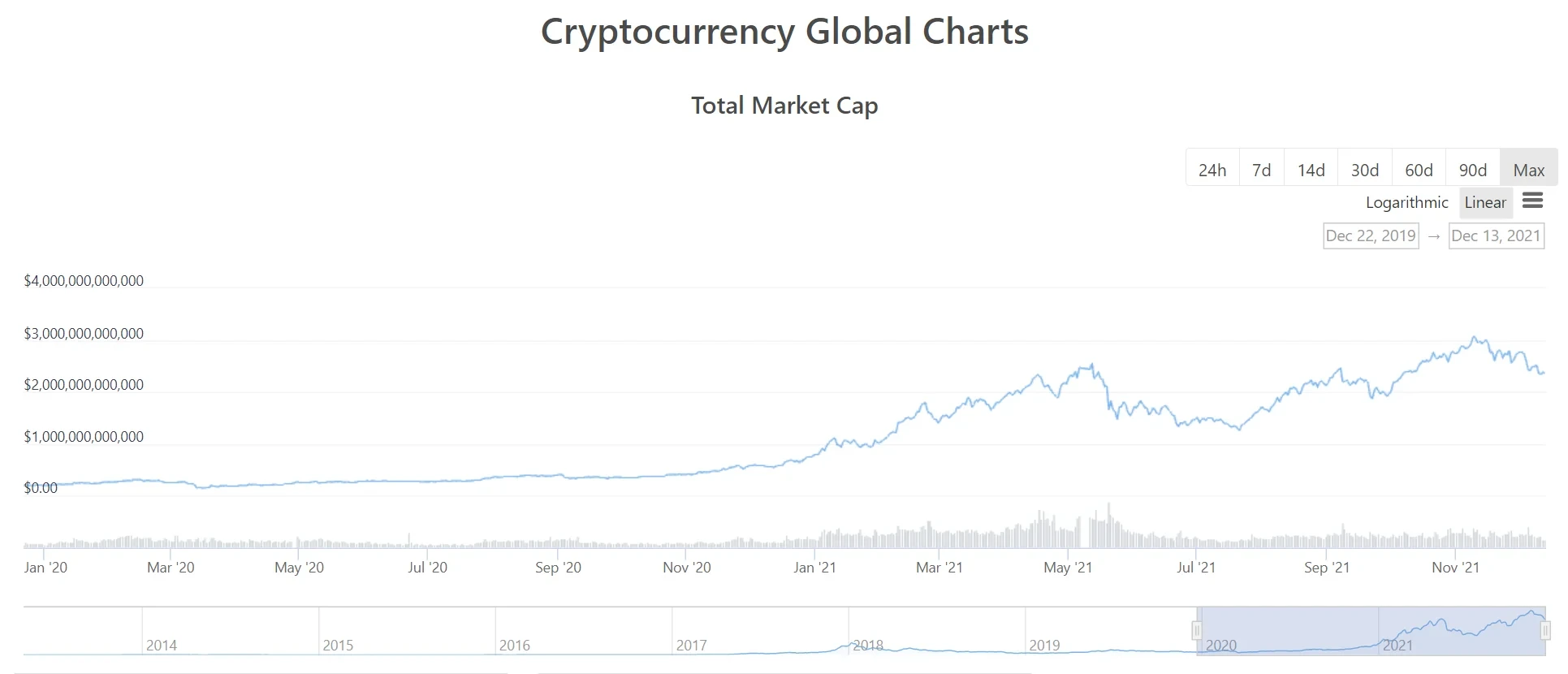

2021年加密市场回顾:牛熊交替、生态演进与新兴赛道崛起

2021年加密市场经历了剧烈波动与结构性变革,比特币与以太坊呈现分化发展,NFT和GameFi等新兴赛道爆发式增长,市值从年初不足8000亿美元突破3万亿美元,展现出从边缘投机工具向主流投资资产的过渡。

2025-07-17 -

比特币稀缺性评估:库存流量比率模型的应用与争议

本文深入探讨库存流量比率(S2F)模型在比特币估值中的应用,分析比特币作为数字稀缺资产的供给特性与减半机制,同时揭示该模型在数据样本、市场波动性和价值锚定等方面的局限性,为理解数字资产稀缺性提供多维视角。

2025-07-18 -

比特币技术原理与金融生态解析:从区块链基础到未来趋势

本文深入解析比特币的技术原理与金融应用,涵盖其去中心化机制、区块链运作逻辑、挖矿共识算法及市场生态,探讨比特币如何重构现代货币体系并展望其在Web3时代的未来发展。

2025-07-18