量子威胁下,比特币加密体系需要紧急升级吗?

关于量子计算对加密货币的威胁,行业共识已逐渐清晰:短期内(5-10年)量子威胁不具备现实可行性,比特币加密体系无需紧急升级。这一结论基于量子计算技术瓶颈与比特币加密需求之间的显著差距,以及行业对长期风险的前瞻性布局。

量子威胁的真实图景:理论可行,技术未达

量子威胁的核心在于量子算法(如Shor算法破解公钥加密、Grover算法加速哈希破解)对传统密码学的潜在冲击。但从2025年技术现状看,这一威胁仍停留在理论层面:

- 硬件门槛悬殊:最先进的量子计算机(如IBM Blue Jay)仅实现约2000个量子位元(qubits),而破解比特币采用的椭圆曲线数字签名算法(ECDSA)需数百万个纠错量子位元。量子位元稳定性与纠错技术的突破,仍是制约实际应用的核心瓶颈。

- 算法落地成本极高:即便Grover算法理论上可将SHA-256哈希函数的破解复杂度从2²⁵⁶降至2¹²⁸,但其实现需大规模量子硬件支持,研发周期长达数十年,且经济成本难以估量。NIST与IBM的联合评估显示,2035年前量子计算机破解比特币加密的概率低于10%。

比特币加密体系的安全现状:短期无虞,长期可控

比特币的加密安全依赖两大支柱:ECDSA(用于私钥-公钥签名)与SHA-256(用于区块哈希与交易验证)。体系的安全性可从技术差距与社区应对两方面验证:

技术能力与加密需求的量化对比

| 指标 | 2025年量子计算水平 | 比特币加密安全门槛 | 风险等级 |

|---|---|---|---|

| 量子位元规模 | ~2000 qubits(非纠错) | 数百万纠错qubits | 技术差距显著 |

| 破解耗时预估 | 理论上需数十年连续运算 | 比特币交易验证窗口仅10分钟 | 时间成本不可行 |

| 攻击经济性 | 研发投入超千亿美元 | 全球比特币市值约8000亿美元 | 投入产出比失衡 |

社区与监管的前瞻性布局

尽管短期风险可控,行业已开始应对“潜在数据囤积攻击”(攻击者预先收集公钥数据,等待未来量子计算机解密):

- 监管层面:美国SEC于2025年9月发布《后量子金融基础设施框架》,要求金融机构评估公钥暴露风险;

- 技术社区:Project 11等机构发起“量子破解挑战”(悬赏1比特币),激励研究者验证量子威胁可行性,尚无成功案例;

- 标准储备:NIST已选定CRYSTALS-Kyber等后量子密码算法,但比特币社区暂未启动硬分叉升级,因威胁“尚未构成现实紧迫性”。

未来风险与应对:警惕长期技术突破,无需过度恐慌

量子计算的可能突破路径

IBM等企业规划显示,量子硬件将逐步迭代:2033年目标为2000个“全域量子位元”(仍远低于破解门槛),而实现数百万纠错量子位元可能需至2040年后。这一时间窗口为加密体系升级预留了充足缓冲期。

比特币的抗量子升级选项

若未来量子技术加速突破,比特币可通过软/硬分叉引入抗量子方案,主流方向包括:

- 格密码学(Lattice-based Cryptography):如NTRU或Ring-LWE算法,已在Mochimo等小众加密货币中测试;

- 哈希基签名:如SPHINCS+,无需密钥对,直接基于哈希函数构建签名;

- 量子随机数生成:增强私钥生成的不可预测性,降低被量子算法逆向的风险。

结论:理性看待“量子威胁”,聚焦技术迭代而非恐慌

量子威胁是“远期风险”而非“现实危机”:短期内(5-10年),比特币加密体系安全可控,无需紧急升级;长期来看,随着量子计算技术演进,加密社区可通过算法迭代实现平滑过渡。对于普通用户与投资者,过度担忧量子威胁实属不必要——历史经验表明,加密网络总能在技术挑战出现前完成自我进化。

(注:本文数据与结论基于2025年9月NIST、IBM及比特币核心开发者的公开评估,建议持续关注NIST后量子标准进展与比特币社区技术讨论。)

相关推荐

猜你喜欢

-

加密资产牛市暴跌规律解析与风险预警体系构建

本文深入分析加密资产牛市周期中的暴跌现象,揭示其背后的资金供需失衡、杠杆机制和市场情绪等核心驱动因素,并通过历史数据验证暴跌规律,构建可操作的风险预警指标体系,为投资者提供应对策略。

2025-07-21 -

美债收益率与比特币联动加剧,GBTC解锁引发市场担忧

文章分析了美债收益率下行与比特币价格同步下跌的联动效应,探讨了GBTC大规模解锁对市场的潜在影响,并深入解析了宏观流动性变化与加密资产价格之间的传导机制。

2025-07-21 -

密钥证明日:加密资产主权与私钥安全的实践探索

文章探讨了密钥证明日的理论基础与实践价值,强调私钥安全对加密资产主权的重要性,分析了投资者教育、行业压力测试等四大战略价值,并提供了参与实践的技术路径与未来展望。

2025-07-21 -

解析隔离见证(SegWit)技术原理及其对区块链可扩展性的影响

本文深入探讨了隔离见证(SegWit)的技术实现原理,分析其通过重构区块数据结构提升交易吞吐量、降低手续费、修复延展性漏洞等核心优势,并评估了其在闪电网络部署和跨链互操作性中的战略意义。

2025-07-19 -

比特币技术原理与金融生态解析:从区块链基础到未来趋势

本文深入解析比特币的技术原理与金融应用,涵盖其去中心化机制、区块链运作逻辑、挖矿共识算法及市场生态,探讨比特币如何重构现代货币体系并展望其在Web3时代的未来发展。

2025-07-18 -

比特币稀缺性评估:库存流量比率模型的应用与争议

本文深入探讨库存流量比率(S2F)模型在比特币估值中的应用,分析比特币作为数字稀缺资产的供给特性与减半机制,同时揭示该模型在数据样本、市场波动性和价值锚定等方面的局限性,为理解数字资产稀缺性提供多维视角。

2025-07-18 -

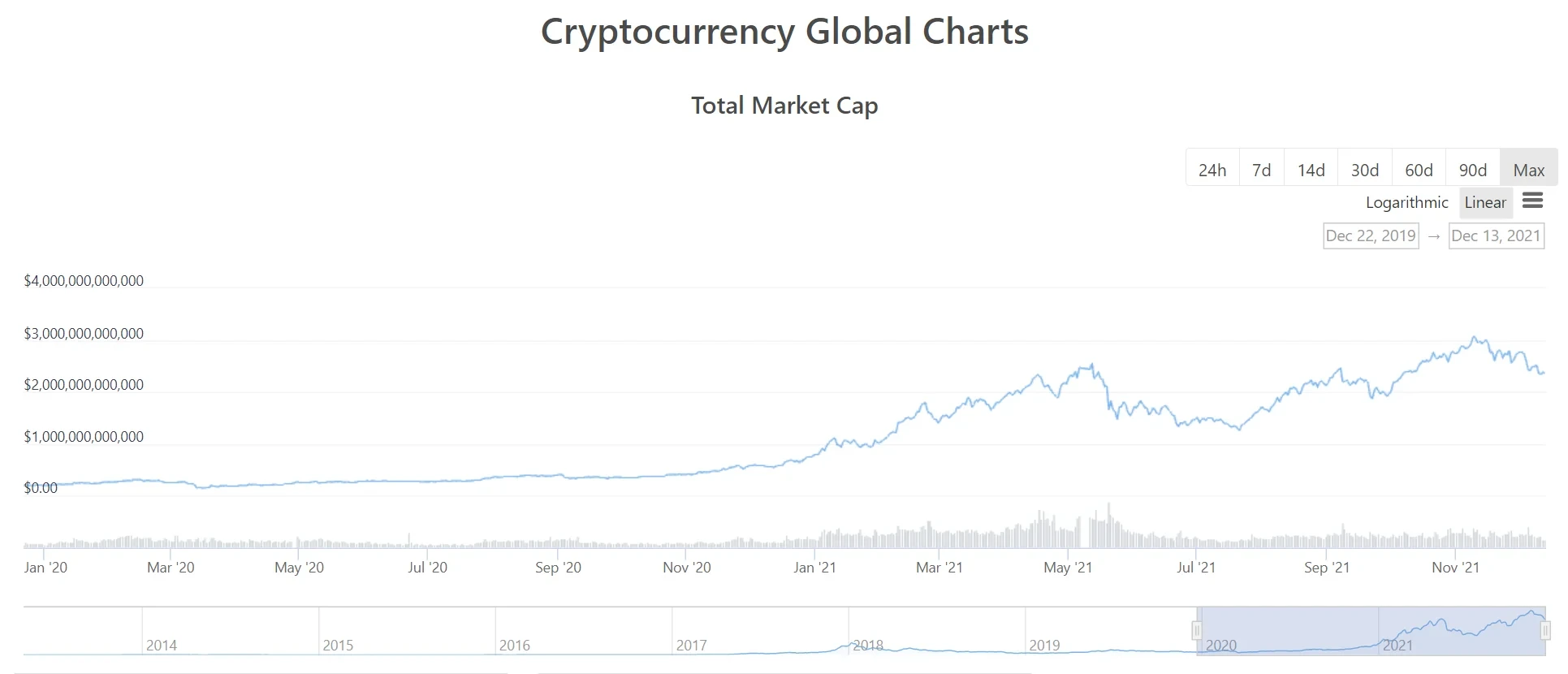

2021年加密市场回顾:牛熊交替、生态演进与新兴赛道崛起

2021年加密市场经历了剧烈波动与结构性变革,比特币与以太坊呈现分化发展,NFT和GameFi等新兴赛道爆发式增长,市值从年初不足8000亿美元突破3万亿美元,展现出从边缘投机工具向主流投资资产的过渡。

2025-07-17 -

比特币脚本机制与交易类型全解析

本文深入解析比特币作为可编程货币的核心机制,详细阐述P2PK、P2PKH、P2SH等交易类型的脚本结构与验证流程,并探讨SegWit升级带来的技术革新与未来发展方向。

2025-07-16 -

比特币主流化进程:从极客实验到全球支付工具的演进

本文探讨比特币从技术实验到主流支付工具的转变历程,分析Twitter、PayPal等企业实践案例,揭示其规模化应用面临的波动性、扩展性等核心挑战,展望未来支付领域发展潜力。

2025-07-16 -

比特币Taproot升级:技术革新如何重塑网络性能与市场格局

本文深度解析比特币Taproot升级的三大核心技术特性,包括Schnorr签名、MAST和Tapscript,探讨其对网络隐私性、可扩展性和智能合约能力的提升,并分析技术升级与资产估值的关联机制及市场影响。

2025-07-15